Chytrá mobilní zařízení v české firemní praxi a možnosti jejich zabezpečení

Tablety a chytré telefony, souhrnně chytrá mobilní zařízení, díky svým funkcím, kapacitě a schopnosti napojení na obrovské množství datových a informačních služeb ve svých praktických schopnostech často předbíhají kancelářský počítač. Protože ale neustále cestují se svým uživatelem, a to i mimo perimetr budovy firmy, jejich potenciální nebezpečnost spočívající v možném úniku, ztrátě nebo narušení integrity informací je v porovnání s kancelářským počítačem vyšší. Fakt, že stále více pronikají do firemní praxe a mohou obsahovat cenné informace byl podnětem pro průzkum jejich použití v české firemní praxi.

Průzkum použití chytrých mobilních zařízení v ČR

Průzkum byl proveden v období prosinec 2011 a leden 2012 dotazníkovým šetřením, kterého se zúčastnilo 110 respondentů. Pro průzkum byl zvolen dotazník s otázkami s různým počtem možných odpovědí, tj. mezi dvěmi (ano/ne) až po pět možných odpovědí, ze kterých si respondent mohl vybrat. Dotazník byl pouze v českém jazyce a byl geograficky zaměřen na Českou republiku. Dotazník byl distribuován jak přímým předložením vybraným osobám, tak i mezi veřejnost, přičemž cca 30% dotázaných pocházelo z řad OSVČ nebo svobodných povolání a zbylí účastníci z různých společností včetně státní správy.

Míra rozšíření chytrých zařízení. V první části průzkumu jsem se pokusil zjistit jak moc je použití chytrých mobilních zařízení rozšířené v českém firemním prostředí. Respondenti byli dotázali, zda-li se na jejich pracovišti používají chytrá mobilní zařízení. Pracoviště přitom bylo definováno jako jak zaměstnanecký poměr (společnost, ve které respondent pracuje), tak výkon podnikatelské činnosti (firma, kterou vlastní nebo ve které pracuje). Z průzkumu vyplynulo, že na 78% pracovištích se chytrá mobilní zařízení používají. 76% dotázaných respondentů přímo sami osobně chytrý telefon nebo tablet využívá k pracovním účelům (plnění pracovních úkolů a povinností). Z průzkumu je tedy vidět, že penetrace chytrých mobilních zařízení je už i v českém firemním prostředí opravdu vysoká.

Platforma. V průzkumu bylo dále zjišťováno, jaké mobilní platformy nacházejí v českém prostředí uplatnění. Nejvíce rozšířena je s 47% platforma iOS (Apple) následována s 30% podílem Androidem. Další v pořadí jsou platforma Windows s 10% a Symbian s 5%. Překvapením byla platforma BlackBerry, jejíž rozšíření je podle průzkumu a oproti očekávání autora pouhých 8%. Největšího rozšíření tedy dosahuje iOS a Android.

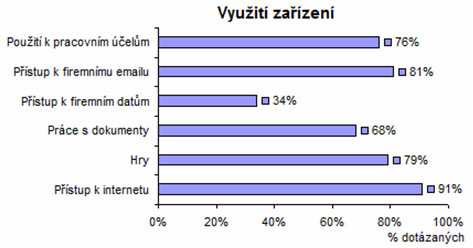

Použití pro pracovní účely. Těžištěm průzkumu bylo zjistit k čemu uživatelé svá chytrá mobilní zařízení používají a s jakými informacemi na nich pracují. 76% dotázaných odpovědělo, že osobně používají tablet nebo chytrý telefon k pracovním účelům, tj. k plnění pracovních úkolů a povinností. Je tedy vidět, že chytrá mobilní zařízení se opravdu začínají používat nejen pro zábavu nebo jako módní doplněk, ale i pro práci.

Elektronická pošta, přístup na sdílené disky. Dále bylo zjišťováno k jakým informačním službám mají uživatelé přístup. 81% uživatelů chytrých mobilních zařízení má ze svého zařízení přístup k firemní elektronické poště. 34% uživatelů má ze svých chytrých telefonů nebo tabletů vzdálený přístup k souborům ve firemní počítačové síti (například sdílené disky).

Práce s dokumenty. Zajímavé také bylo zjištění, že 68% uživatelů chytrých telefonů nebo tabletů používají svá zařízení pro práci s dokumenty (PDF, MS Word, MS Excel, PowerPoint, atd. - kterýkoliv z formátů). Takto vysoké číslo poukazuje na to, že chytrá mobilní zařízení se opravdu začínají stávat při práci partnerem kancelářského počítače.

Hry, prohlížení www. Průzkum byl také doplněn o zjišťování, zda-li uživatelé používají svá zařízení i pro hraní her a pro prohlížení www stránek. V rámci průzkumu her přitom nebylo nerozlišováno mezi hraním her online nebo prostřednictvím nainstalované aplikace. 79% dotázaných odpovědělo, že na svém chytrém telefonu nebo tabletu pravidelně hrají hry. Používání přístupu k internetu a prohlížení www stránek se zdá být na chytrých telefonech samozřejmostí – 91% dotázaných uvedlo, že mají na svém chytrém telefonu nebo tabletu přístup k internetu a využívají ho pro prohlížení www stránek.

Zabezpečení zařízení. Další sekce průzkumu byla zaměřena na posouzení bezpečnostních aspektů používání chytrých mobilních zařízení. Pouze 42% dotázaných odpovědělo, že přístup do jejich chytrého telefonu nebo tabletu je podmíněn zadáním hesla, PINu, přístupového kódu nebo nějaké jejich obdoby. 58% uživatelů je tedy nechráněno pokud své zařízení ztratí nebo pokud je jim odcizeno.

Instalace aplikací, centrální správa, firemní kontrola. Z průzkumu se ukázalo, že 96% dotázaných má oprávnění na svém chytrém mobilním zařízení instalovat libovolné, uživatelem zvolené aplikace. Toto procento je opravdu vysoké a pravděpodobně poukazuje na to, že chytrá mobilní zařízení utíkají kontrole firemního IT, přestože jsou na nich zpracovávány firemní informace.

Tento možný závěr potvrdil i výsledek dotazu jestli podléhá respondentův chytrý telefon nebo tablet centrální správě a zda-li jsou na něm aplikovány nějaké centrální firemní bezpečnostní politiky. 91% dotázaných odpovědělo zamítavě, 2% dotázaných nevěděla. K uvedenému zjištění přispívá i to, že chytré mobilní zařízení u 93% dotázaných uživatelů nepodléhá žádné pravidelné (periodické) firemní kontrole (např. kontrola nainstalovaných aplikací nebo kontrola aplikace bezpečnostních politik). 3% dotázaných nevěděli, jestli jejich zařízení podléhá nějaké kontrole. Dotazování potvrdili, že přístup do svých zařízení mají pouze oni sami a firemní správce IT nikoliv (ani vzdáleně, ani lokálně).

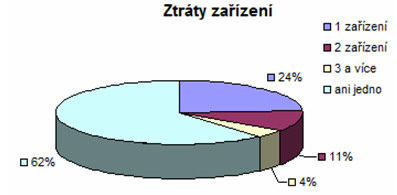

Ztráty zařízení. V další části průzkumu byla zkoumána rizikovost plynoucí z chování uživatelů mobilních zařízení, respektive kolik mobilních zařízení za svůj život ztratili nebo jim byly odcizeny. V tomto případě byl průzkum rozšířen z chytrých mobilních zařízení (chytré telefony a tablety) i na notebooky a netbooky. Anketní otázka zahrnovala jak soukromá, tak pracovní zařízení.

62% dotázaných uvedlo, že neztratili za svůj život ani jedno mobilní zařízení. 24% dotázaných ztratili přesně jedno zařízení. 38% respondentů ztratili nebo jim bylo odcizeno za svůj život jedno, dvě nebo tři a více mobilních zařízení. Z průzkumu se tedy ukázalo, že téměř každý třetí uživatel někdy své zařízení ztratil nebo mu bylo odcizeno.

Kontrola nákladů. S použitím chytrých mobilních zařízení souvisí jejich náklady. Cílem bylo zjistit, jestli jsou uživatelé nějakým způsobem omezeni v nákladech na volání a v nákladech na přenesená (stažená) data. Průzkum byl rozdělen na provoz zařízení v rámci České republiky a v zahraničí.

V rámci provozu v České republice, 15% dotázaných má na svém zařízení nějakým způsobem nastaven limit na volání i objem stažených dat. 13% dotázaných má na svém zařízení omezení pouze na objem stažených dat. 72% dotázaných používá své chytré mobilní zařízení bez jakéhokoliv omezení co do volání nebo objemu stažených dat. Omezením se rozumí takové opatření, které zajistí, že uživatel nemůže v daném období uskutečnit více hovorů nebo stáhnout větší objem dat než je firemní politikou povoleno. Do omezení se nepočítá to, že volání nebo data nad limit si uživatel musí po vyúčtování zaplatit. Výsledek průzkumu zřejmě poukazuje na to, že uživatelé si náklady nad stanovený limit hradí sami nebo je také možné, že především ve větších společnostech se využívají podnikové paušály, u kterých výše provolaných minut nebo přenesených dat nemá na celkovou firemní fakturu vliv.

Pokud jde o provoz chytrých mobilních zařízení v zahraničí (například služební cesty), 41% dotázaných odpovědělo, že mají na svém zařízení nějakým způsobem omezen objem dat, která mohou v zahraničí přenést (stáhnout). 53% dotázaných nemají na svém zařízení žádné omezení, 6% nevěděli. Do omezení jsem nepočítal omezení daná operátorem nebo mobilním tarifem. Do omezení jsem počítal pouze omezení vynucené zařízením nebo systémem pro jeho správu. Počítá se i takový systém, který uživatele nebo správce zařízení při přenosu dat v zahraničí nad stanovený limit i jen upozorní. I z jiných průzkumů autora vyplývá, že v tomto případě se zřejmě jedná o oblast, která zřejmě utíká pozornosti řízení provozu chytrých mobilních zařízení. Stahování dat v zahraničí může být velmi nákladné a případy, kdy se pracovník vrátí ze služební cesty, kde nevědomě přenosem dat způsobí firmě vysoké náklady nejsou ojedinělé.

Co z průzkumu vyplývá aneb zhodnocení rizik

Zhodnocením výsledků průzkumu můžeme dojít k zajímavým závěrům. 24% respondentů ztratilo během své historie používání mobilních zařízení jeden přístroj a 38% dotázaných ztratilo jeden, dva nebo tři a více zařízení, tedy téměř každý třetí uživatel mobilních zařízení ho alespoň jednou ztratil nebo mu bylo zařízení odcizeno. Když tato čísla dáme do souvislosti s vysokou penetrací chytrých mobilních zařízení ve firemním prostředí (použití na 78% pracovištích; 76% respondentů k pracovním účelům) a s informací, že přímo na zařízeních často vzniká originální obsah (68% dotázaných), je jasné, že riziko ztráty firemních informací je v souvislosti s použitím chytrých mobilních zařízení vysoké.

Přidáme-li k uvedenému poznatku fakt, že 58% uživatelů používá své zařízení bez zabezpečení přístupu, vidíme, že vysoké je také i riziko úniku informací v důsledku ztráty nebo odcizení zařízení. Vzhledem k tomu, že zařízení jsou většinou ve výhradní správě samotných uživatelů (96%), a tím tedy u zbývajících 42% uživatelů i volba komplexity přístupového kódu, uvedené riziko je nutné očekávat i u nich.

S rizikem úniku informací souvisí i z průzkumu vyplývající vysoká volnost uživatelů pokud jde o správu a používání zařízení. 96% uživatelů má možnost instalovat libovolné aplikace. 91% uživatelů má přístup k internetu a jeho zdrojům. Ve většině případech se setkáváme s absencí centrálních politik (bez politik 91% uživatelů) a s absencí kontroly ze strany firemního IT (bez kontroly 93% uživatelů). Takovýto stav poukazuje na vysoké riziko úniku nebo narušení integrity informací v důsledku malware nebo chybného kódu či nastavení.

U chytrých mobilních zařízení se dále setkáváme s jedním specifikem, které souvisí s chováním uživatelů. 81% respondentů průzkumu uvedlo, že jim je umožněn přístup ze zařízení k firemní elektronické poště, což prakticky znamená, že tito uživatelé přenáší data mezi svým zařízením a firemním prostředím často. Když uživatel bude chtít přenést soubor ze svého počítače v kanceláři do svého notebooku, nejčastěji k tomu použije USB disk. U chytrých mobilních zařízení je ale situace odlišná, nejsnadnější cestou jak dostat soubor do svého tabletu nebo chytrého telefonu je poslat si ho emailem nebo přes službu cloudu, a tak při zavedení chytrých mobilních zařízení do firemní praxe je reálné očekávat, že se ve firemní elektronické komunikaci začnou objevovat soubory, data, informace, které před jejich nasazením v elektronické poště buď nebyly vůbec nebo alespoň v menším rozsahu.

Vzhledem k tomu, že chytrá mobilní zařízení se začínají používat ve firemní praxi i pro zpracování velice citlivých dat, pro ilustraci například ve zdravotnictví (přístup ke zdravotní dokumentaci, viz box s příkladem využití) nebo ke zpracování finančních transakcí (zařízení jako terminál pro kreditní platby, elektronická peněženka, atd.), je nutné počítat i s rizikem úniku nebo narušení integrity informací při přenosu dat (MITM útok, apod.).

Tablety začínají nacházet uplatnění v lékařství. Lékař v nemocnici může využít tablet k vysvětlení plánovaných zákroků nebo procedur svému pacientovi prostřednictvím videa nebo vizualizací (viz například http://www.youtube.com/watch?v=CzMmYV8DO_A). Pacient se často plánovaného zákroku obává, a tak zařízení, prostřednictvím kterého lékař může své myšlenky a záměry lépe vysvětlit přispívá ke zdárné léčbě. Ošetřující lékaři v Tel Avivské nemocnici Mayanei Hayeshua mají ve svých tabletech nejen dostupnou kompletní zdravotní dokumentaci svého pacienta, ale prostřednictvím tabletu mohou navíc také okamžitě získat informace z jiných oddělení, což přispívá k přesnosti léčby. Tablety ve zdravotnictví nejen zvyšují kvalitu a přesnost léčby, ale šetří i náklady. Například v Bostonské nemocnici Beth Israel Deaconess tablety nahradily nejen stolní počítače, ale u některých lékařů skříně s papírovými kartami pacientů nebo dokonce i jejich kanceláře. S tabletem mají někteří lékaři svoji kancelář doslova v kapse svého pláště (viz například http://www.youtube.com/watch?v=p6L8ryq2WhQ ).

Z pohledu řízení nákladů přetrvává riziko nežádoucího navýšení nákladů u zahraničního roamingu, kde 53% dotázaných nemá na svém zařízení žádné omezení co do přenášených dat. V rámci evropské unie se situace se zavedením nové legislativy v posledních letech výrazně zlepšila, ale pravidla se bohužel nevztahují na mimoevropské země. Při cestě například do Ruska nebo USA se uživatel chytrého mobilního zařízení, potažmo firemní rozpočet, stále může dočkat velkého překvapení.

Jak rizika zmírnit

Rozhodování o využití chytrých mobilních zařízení ve firemní praxi by se nemělo zaměřovat na rozhodnutí o tom, zda-li je povolit nebo nepovolit, protože průzkum prokazuje, že jejich rozšíření už je obrovské, rozvoj velmi rychlý a mohou velkou měrou přispět k vyšší produktivitě práce, ale jakým způsobem zajistit jejich bezpečnost.

Systém pro vzdálenou centrální správu

Stejně jako stolní počítače, i chytrá mobilní zařízení je možné spravovat centrálně, a to prostřednictvím tzv. MDM systému (Mobile Device Management), kterých je, včetně odborné literatury, viz např. [2], v dnešní době na trhu už celkem dost, jako například AirWatch, MobileIron, JAMF‘s Casper Suite, Sybase Afaria, Tarmac, Mobile Fusion a další. V menších společnostech lze pro iOS využít také iPhone Configuration Utility a Google Apps Device Policy pro Android.

Oproti stolnímu PC je ale u chytrých mobilních zařízení z pohledu firemní správy několik velkých překážek. Uživateli lze těžko zabránit v tom, aby nastavení svého zařízení nemohl upravit a obejít tak firemní politiky (uživateli například stačí provést obnovu z vlastní zálohy). Dále, změny v konfiguraci nelze provést proti uživatelově vůli (změny jako například instalaci konfiguračního profilu musí potvrdit). Protože zařízení není připojeno k firemní LAN a pohybuje se s uživatelem, není správcům snadno dostupné.

Vhodné je tedy zvolit takový model centrální (vzdálené) správy, který není pouze pasivně restriktivní, ale uživatele k souladu s firemními politikami „motivuje“. Systém centrální správy by tedy neměl být omezen pouze na to, že uživateli vnucuje nějaká bezpečnostní nastavení, ale měl by fungovat tak, že pokud je uživatel nebude splňovat, systém centrální správy uživateli něco vezme. Některé z výše uvedených MDM systémů to řeší tak, že pokud systém zjistí odchylku uživatelova zařízení od firemních politik, odepře mu například synchronizaci pošty, kalendáře, kontaktů a dalších firemních zdrojů. Tento model je možné aplikovat pro vynucení většiny politik zmíněných v následujících odstavcích. Dále jsem se zaměřil především na iOS a Android jakožto dle průzkumu u nás dvě nejpopulárnější platformy.

Únik informací při ztrátě zařízení

Proti úniku informací v důsledku ztráty nebo krádeže mobilního zařízení je možné bojovat kombinací tří přístupů, z nichž první je nasazení politik pro přístupový kód (PIN, heslo). Cílem je zajistit, aby nálezce ztraceného nebo držitel uloupeného zařízení neměl otevřený přístup k datům, která zařízení obsahuje. Současné MDM systémy umí u přístupového kódu vynutit principielně shodné politiky jako je známe z Windows doménových politik, tedy minimální délku i komplexitu přístupového kódu, historii, maximální stáří, ale i vynucení spořiče displeje a jeho zabezpečení přístupovým kódem. Opět i zde platí, že systém by měl zablokovat uživateli přístup k firemním zdrojům pokud zjistí, že jeho zařízení firemní politiky nesplňuje.

Druhým pilířem ochrany proti úniku informací při ztrátě zařízení je šifrování obsahu zařízení. U platformy iOS je obsah zařízení (uživatelská data) šifrován nativně hardwarově a data jsou zabezpečena za podmínky, že je zapnuta funkce Data Protection, která se prakticky zapíná právě vynucením přístupového kódu. Jakmile je zapnuta povinnost zadávat přístupový kód pro přístup do zařízení, hardwarové šifrovací klíče jsou zabezpečeny. Většina zařízení Android mimo dražší modely (Android Pro) nativní hardwarové šifrování nepodporuje. Od verze 3.0 je ale možné zapnout šifrování celého souborového systému („full filesystem encryption“), které se zapíná vynucením uživatelského přístupového kódu (pozor - uzamknutí displeje jen vzorem nestačí, musí být kód). Obsah zařízení je možné šifrovat i pomocí aplikací třetích stran (např. WhisperCore). Díky velkému rozšíření této Platformy bývá politika pro šifrování zařízení nabízena i v MDM systémech, kterými ji lze aplikovat centrálně. Bezpečnost v této oblasti je tedy u obou platforem prakticky otázkou aplikace politiky přes MDM. Ačkoliv někteří kritikové [4] poukazují na slabiny v zabezpečení mobilních zařízení, situace se s jejich novými verzemi postupně zlepšuje a proti přístupu do zařízení ztraceného na ulici pravděpodobně obstojí. Pokud je cílem ochrana před sofistikovanými útoky, pak platforma BlackBerry, z jejíž zabezpečení má obavy i indická vláda [5], má stále své místo.

Data je u obou platforem možné zabezpečit i na úrovni individuálních aplikací. U platformy iOS je známá například aplikace iFiles, která umožňuje zajistit přístupovým kódem jak komplexně veškeré soubory v ní uložené, tak i jednotlivé soubory individuálně. U platformy Android jsou známé například Droid Crypt a AnDisk Encryption. Pomocí dalších aplikací je možné zabezpečit i telefonní hovory, SMS zprávy, kontakty, emaily, atd. Bezpečnost v této oblasti je otázkou volby vhodných aplikací a jejich propagace mezi uživatele. Při požadavku vyšší bezpečnosti je samozřejmě vhodné nespoléhat na aplikace třetích stran, ale napsat si aplikaci vlastní, platformy to umožňují.

Třetím pilířem v oblasti ochrany proti úniku informací při ztrátě nebo ukradení zařízení je funkce pro vzdálené vymazání jeho obsahu. Funkce vzdáleného výmazu (anglicky „remote wipe“) patří dnes už mezi standardní nabídku systémů pro vzdálenou správu. Bezpečnost je spíše otázkou vhodného nastavení firemních procesů a vzdělávání uživatelů, protože funkce vzdáleného vymazání zařízení funguje jen do té doby než nálezce nebo zloděj zařízení z něho vyjme SIM kartu. Jde tedy o čas. Uživatelům musí být vštípeno do hlav, že vzdálený výmaz zařízení je nutné provést po ztrátě zařízení co nejdříve. Kromě využití funkce MDM, vzdálený výmaz zařízení je zpravidla možné provést také prostřednictvím aplikace pro synchronizaci emailu (např. Lotus Notes Traveler) a v neposlední řadě je pro tuto funkci v nabídce i řada aplikací třetích stran (např. Find My iPhone pro iOS a Google Apps Device Policy pro Android).

Ztráta informací při ztrátě zařízení

Pokud uživatel ztratí své zařízení, obvykle přijde i o svá data pokud je nemá zálohovaná. Společnosti se často snaží prosazovat politiku, že veškerá důležitá data by měla být pouze v centrální firemní databázi a že na uživatelských zařízeních by nemělo být nic důležitého. Tato politika ale bohužel u chytrých mobilních zařízení občas naráží. Vzhledem k tomu, že například 68% respondentů používá své chytré mobilní zařízení pro práci s dokumenty a že tablety i chytré telefony obsahují funkce a aplikace pro tvorbu obsahu (foto, video, text, transakce) a dále také aplikace pro sdílení obsahu s jinými uživateli, a to cestami, které nevedou skrze infrastrukturu firemní LAN (vedou například přes peer-to-peer, WiFi, služby cloudu, Bluetooth, atd.), je reálné očekávat, že ve většině uživatelských mobilních zařízeních se bude nacházet originální firemní obsah, který může být důležitý nebo cenný a o který uživatel se ztrátou zařízení přijde.

V případě, že je na zařízení potřebný přístup k firemním datům (například použití v nemocnicích pro přístup ke zdravotní dokumentaci pacientů), jednou z možností je uzavřít data do bezpečného a časově omezeného prostředí. Pokud uživatel potřebuje přístup k firemním datům, připojí se vzdáleně k firemní síti a data jsou mu poskytnuta pouze v rámci jakési virtuální pracovní plochy, která je zabezpečena (šifrována) a celá se ze zařízení automaticky sama vymaže v okamžiku odpojení zařízení od zdroje dat (například Citrix, VMWare, Juniper). Tato možnost ale v současné době obvykle naráží na kapacitu přenosových linek a má také omezení spočívající v tom, že pokud je originální obsah vytvářen přímo v zařízení, dojde k jeho ztrátě při přerušení spojení, které může nastat z důvodu chyby nebo výpadku. Mobilní spojení také nemusí být dostupné všude, přesto uživatel může mít potřebu obsah pořizovat (například likvidátor pojistných škod, kontrola kvality staveb, atd.).

Útok malware

Ochrana proti úniku informací vlivem útoku malware je u chytrých mobilních zařízení v jistém směru snadnější než u stolních PC. Platformy Android i iOS využívají pro běh aplikací koncept tzv. „sandboxing“, ve kterém aplikace nemá přístup ke všem datům uloženým v zařízení, ale pouze k limitované části souborového systému, k limitované části operačního systému (procesy, paměť) a její běh nemůže ohrozit běh jiné aplikace [1] [6]. Data nejsou bez explicitního souhlasu uživatele mezi aplikacemi sdílena, ale každá jsou „zapouzdřena“ ve své aplikaci. Pokud malware napadne jednu aplikaci, neměl by tak získat přístup ke kódu nebo datům jiné aplikace. K řízení bezpečnosti v této oblasti je tedy vhodné využít funkce MDM systémů, které umožňují jednak zakázat instalaci firmou nepovolených aplikací a zároveň dokáží uživateli nabídnout nebo dokonce i vnutit firmou doporučené aplikace (což je pak ale vhodné také doplnit vhodnou propagací doporučených aplikací a jejich školením). Některé z výše uvedených MDM systémů toto řeší prostřednictvím funkce firemního aplikačního obchodu – uživatelé pak neinstalují aplikace z veřejného aplikačního obchodu, ale z toho firemního.

S bezpečností aplikací úzce souvisí koncept jejich vývoje a publikace. V případě iOS, aplikace nabízené v aplikačním depozitáři Apple App Store jednak musí být před jejich publikací podepsány certifikátem, který je vydán na jméno registrovanému vývojáři (tj. ověření identity vkladatele aplikace v rámci její publikace, plus garance, že s kódem nebylo po jeho zveřejnění manipulováno někým jiným), a také procházejí před jejich zveřejněním kontrolou Apple, po které Apple aplikaci opatří i svým podpisem [3]. iOS (pokud není kompromitovaný) aplikaci bez podpisu Apple nespustí. U platformy Android je systém publikace aplikací v principu shodný, slabší jsou ale kontroly a aplikačních depozitářů je více než jeden. Šance, že se do Apple App Store dostane malware je podstatně nižší než u některých jiných platforem.

Pokud se v případě iOS spokojíme s popsaným konceptem, odměnou uživatelům našich zařízení je pak to, že je není nutné ve výběru a instalaci programů omezovat, vytvářet a udržovat seznam zakázaných aplikací a budovat firemní aplikační obchod. Méně paranoidní firma se tak v případě iOS může v oblasti obrany proti nevhodným aplikacím omezit pouze na funkci (politiku) MDM systému, která bude správcům reportovat a od firemních zdrojů blokovat kompromitovaná (tzv. jailbreaknutá) zařízení (na ně uživatel totiž může nainstalovat aplikace z jiných (neoficiálních) aplikačních obchodů než Apple App Store, kde aplikační kód neprochází kontrolou).

Jako ochrana proti malware je nutná také již dříve zmíněná aktivace přístupového kódu. Malware se obvykle snaží ukrást nejen zajímavé soubory, ale především hesla. Zapnutím funkce Data Protection u iOS, tedy vynucením přístupového kódu, zabezpečíme tzv. „keychain“, což je malá databáze pro ukládání hesel, certifikátů a jiných bezpečnostních kódů (aplikace svá hesla neukládají v sanboxu, ale v keychainu, který je mimo sandbox). V případě Androidu je situace obdobná, pro zabezpečení hesel je nutné mít zapnutou funkci přístupového kódu, která aktivuje ochranu kryprografických klíčů pro šifrování souborového systému.

Odposlech komunikace

Únik nebo narušení integrity informací při přenosu dat do a ze zařízení je nutné řešit ve dvou rovinách. Nejsnadnější způsob, jak přenést soubor z firemního PC do chytrého mobilního zařízení je poslat si ho emailem nebo ho stáhnout (synchronizovat) do zařízení přes nějakou cloudovou službu. Především druhý případ vede k nekontrolovanému přesunu firemních dat mimo firmu. Vhodné je tedy použití cloudových služeb centrální politikou přes MDM systém buď úplně zakázat (nutné doplnit blokací instalace aplikací, které zakázané cloudové služby využívají) nebo alespoň omezit na ty, které má firma prověřené a smluvně ošetřené.

Vzhledem k tomu, že nejvíce dat se do chytrého mobilního zařízení dostane skrze firemní poštu, je nutné nezapomenout i na to, aby přenos dat mezi firemním emailovým serverem (resp. jeho proxy v DMZ) byl šifrovaný (SSL), což je ale věc nastavení na emailovém serveru a firewallu.

Na aplikační úrovni jsou k dispozici i aplikace třetích stran, které je možné uživatelům nabídnout prostřednictvím například výše zmíněného podnikového aplikačního obchodu (například u iOS: Kryptos a Cellcrypt pro šifrování telefonních hovorů, Encrypt SMS pro šifrování SMS zpráv, SecuMail a Lotus Notes Companion pro šifrování emailů; u Android: RedPhone pro šifrování telefonních hovorů, TextSecure pro šifrování SMS zpráv).

Řízení nákladů

S řízením nákladů souvisí již výše diskutovaná opatření pro omezení přenosu dat. Některé MDM systémy nabízejí funkci, která sleduje napojení uživatele na operátory a v okamžiku, kdy se uživatel připojí na zahraničního operátora, systém uživatele upozorní textovou nebo systémovou zprávou, aby si vypnul datový roaming. V další úrovni je možné nastavit upozornění na dosažení určitého objemu v zahraniční přenesených dat nebo je i možné přenos dat po dosažení limitu aktivně zablokovat. Tyto funkce ale bohužel díky bezpečnostním omezením daným platformou nejsou podporovány u iOS.

Problémy MDM

Jakkoliv se MDM jeví jako úžasná myšlenka, v současné době se potýká s několika bolístkami, které jsou dány především tím, že jak vývoj MDM, tak především počty implementací v ČR jsou teprve v začátcích. Prvním problémem je, že prakticky zatím nelze počítat s jedním setem politik a ten aplikovat uniformně jedním MDM na všechny existující platformy od iOS, přes Android a Symbian až po BlackBerry. Nasazení vyžaduje více scénářů a velké množství testování. Druhým problémem je, že licence na zařízení se prodávají v balících, kde výjimkou není minimum 100 zařízení, což trh MDM menším společnostem zatím uzavírá. Dětské bolesti MDM se ale časem jistě zahojí.

Závěr

Z provedeného průzkumu vyplynulo, že nejčastějšími riziky souvisejícími s použitím chytrých mobilních zařízení ve firemní praxi je riziko ztráty, úniku a narušení integrity firemních informací. Méně častým, ale stále přetrvávajícím rizikem je i riziko nežádoucího navýšení nákladů. Vhodným nástrojem pro omezení těchto rizik je implementace systému pro vzdálenou správu chytrých mobilních zařízení. Velkou pomocí může být i vybudování firemního aplikačního obchodu a v každém případě by se nemělo zapomenout na vzdělávací program a propagaci pravidel obezřetného chování mezi uživatele.

- Android Security Overview. The Application Sandbox. Android Open Source Project, Google, Inc. http://source.android.com/tech/security/index.html

- EDGE, Ch. Enterprise iPhone and iPad Administrator’s Guide. 2010, Apress, ISBN-13: 978-1-4302-3009-0.

- GOLDSTEIN, N. iPhone Application Development for Dummies. 2010, Wiley Publishing, Inc., Indianapolis, Indiana, ISBN: 978-0-470-56843-9, s. 231-233.

- HEIDER, J., BOLL, M. Lost iPhone? Lost Passwords! Practical Consideration of iOS Device Encryption Security. Fraunhofer Institute for Secure Information Technology (SIT), 9.2.2011.

- CHAKRABARTI S. Why India May Issue a BlackBerry Ultimatum. TIME, New Delhi 10. srpen 2010. http://www.time.com/time/world/article/0,8599,2009585,00.html

- iOS App Programming Guide. Apple Inc., 7.3.2012, s. 131 - 132. http://developer.apple.com/library/ios/documentation/iphone/conceptual/iphoneosprogrammingguide/iphoneappprogrammingguide.pdf

Holman Robert

Charles T. Horngren, Gary L. Sundem, John A. Elliott, Donna Philbrick

Boučková Jana, a kol.

Stephen A. Ross, Randolph W Westerfield, Jeffrey Jaffe

Clyde P. Stickney, Roman L. Weil

Diskuzní fórum

Středoevropské centrum pro finance a management podporuje veřejnou diskuzi týkající se různých ekonomických i společenských témat.Diskuze na těchto stránkách je neredigovaná a nemoderovaná. V zájmu zachování vysoké úrovně diskuze i tohoto servru je však administrátor fóra oprávněn konat patřičné kroky, aby bylo zabráněno projevům rasové, národnostní, náboženské nebo jinak nepřípustné diskriminace. Administrátor je rovněž oprávněn zasahovat, pokud objeví v diskuzích vulgární nebo jinak nepřístojné projevy.

Středoevropské centrum pro finance a management nenese žádnou faktickou ani implicitní odpovědnost za obsah jednotlivých příspěvků, ani neručí za skutečnou identitu jejich autorů.

V zájmu udržení vysoké úrovně diskuzí žádáme autory, aby identifikovali své příspěvky svým jménem nebo alespoň přezdívkou a pokud možno i elektronickou adresou.

Děkujeme za přízeň a doufáme, že naše www stránky nabízejí co hledáte.

Středoevropské centrum pro finance a management

Svět plný ověřené vzdělanosti

Dnešní datum:

Upozornění na novou službu: Právě jsme spustili Katalog odborníků, konzultantů a profesionálů. Odkaz Odborníci.

Treynor Ratio

Sortino Ratio

Crashophobia

Portfolio Turnover Ratio (PTR)

Opce - delta hedging

Black-Scholes Model

z financí a managementu

» Zpravodajský server ČeskéNoviny.cz

» Public Company Accounting Oversight Board

a manažerské okruhy

aneb

Co ještě možná neznáte?